- 문자열 검색

프로그램의 메시지창이나 문자열들이 나타난다면 해당 문자열을 찾아 분석하면 쉽다.

오른쪽 마우스 - Search for - All referenced Text Strings

- API 검색 1

프로그램이 작동하는 구성을 먼저 파악한다. 만약 메시지창이 나오게 된다면 MessageBoxW API를 사용했을 것이다.

그렇다면 해당 API를 찾는 것이다. 이 방법은 호출되는 실제 주소에 BP가 걸리게 된다.

오른쪽 마우스 - Search for - All intermodular calls

- API 검색 2

마찬가지로 API를 찾는 방법이지만 실제 작동하는 MessageBoxW 영역으로 이동해서 스택을 확인해 어디에서 호출되었는지 확인하는 방법이다.

Memory Map - USER32 영역 - 오른쪽 마우스 - Search for - Name in all modules - API 검색 - 스택확인

'High Level Technique > Reversing' 카테고리의 다른 글

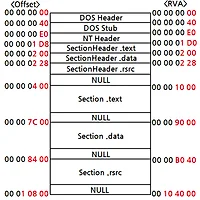

| RAV to RAW (0) | 2015.07.09 |

|---|---|

| VA & RVA (0) | 2015.07.08 |

| 주요 단어 (0) | 2015.06.26 |

| Stack, Calling Conventions (0) | 2015.05.19 |

| Byte Ordering (0) | 2015.05.18 |